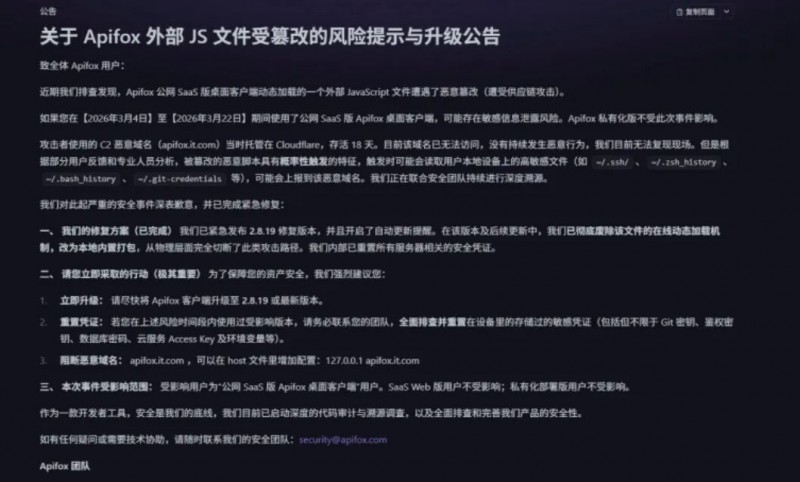

近日,近日国内流行的API协作平台Apifox发布公告,称遭遇供应链投毒。攻击者通过篡改旧版本客户端加载的 JS 脚本,植入恶意代码,导致大量研发终端面临信息泄露风险。建议面对此类隐蔽的供应链攻击,网络边界与终端侧的协同防护至关重要——南凌科技「云WAF+EDR」组合方案,通过边界拦截与终端监控的协同联动,帮助企业实现异常行为的精准排查与高效响应,为应急响应提供关键依据。

Apifox 2.8.19 以下版本用户在3月4日后启动应用时,存在触发恶意代码的风险。攻击者通过篡改 CDN 托管的JS文件,在应用启动时执行恶意脚本,窃取终端敏感信息,包括:SSH 私钥、命令行历史记录、Git/GitLab 凭证与 Token、主机身份信息(主机名、用户名、MAC 地址等)。窃取的数据经加密回传至恶意域名 apifox.it.com。攻击者可利用获取的凭证登录服务器或代码仓库,实施横向移动,造成更大范围的安全事件。

这类供应链攻击是企业研发安全的重要威胁,边界拦截与终端监控的协同联动是此类事件应急处置的关键。南凌科技「云WAF+EDR」组合方案:云WAF守住网络边界,拦截恶意域名;EDR深入终端侧,实时监控异常行为、快速定位失陷主机。二者协同联动,帮助企业实现异常行为的精准排查与高效响应。

01、云WAF:网络边界防护

· 基于威胁情报,实时拦截对恶意域名的访问

· 检测HTTPS加密流量中的异常上行行为

· 防止窃取的数据外传至攻击者服务器

02、 EDR:终端侧精准监控

1. 异常行为实时监控

EDR可实时监控终端进程行为与敏感文件访问。针对本次攻击,能够精准识别以下异常:

· Apifox 进程调用敏感模块

· 读取 SSH 私钥、命令行历史等敏感文件

· 向已知恶意域名发起网络连接

· 批量读取文件并向外传输数据

检测到异常行为后,EDR 将立即产生告警,并记录完整的时间线、进程链与文件路径,为安全分析提供准确依据。

2. 历史行为回溯,辅助应急响应

EDR支持终端历史行为回溯,帮助安全团队快速定位失陷主机,精准回答失陷范围、恶意域名访问、敏感文件读取及横向移动迹象等关键问题。

建议企业客户关注内部研发终端的使用情况,立即排查并做好应急处置,及时完成版本升级与凭证轮换。如需进一步了解产品详情或获取应急支持,敬请联系南凌科技安全团队。